Ein Foto von der Bushaltestelle, ein Vereinslogo auf dem Hoodie, ein Zeitstempel um 07:08 Uhr – für die meisten Menschen sind das Alltagsmomente ohne Bedeutung. Für einen gezielten Angreifer sind es Koordinaten. Er weiß, wann Sie pendeln. Er kennt Ihre Routine. Er hat Ihren Wochenplan rekonstruiert, bevor Sie je ein Wort miteinander gewechselt haben. Das ist kein Szenario aus einem Thriller. Es ist die operative Realität von Open Source Intelligence, kurz OSINT – der systematischen Auswertung öffentlich zugänglicher Informationen zu einem hochpräzisen Lagebild einer Zielperson.

Das Gefährliche daran ist nicht der technische Aufwand. Der ist gering. Das Gefährliche ist die Unterschätzung: Was harmlos aussieht, summiert sich. Und sobald ein Angreifer das physische Bild einer Person kennt, beginnt die psychologische Phase – das gezielte Unterwandern von Vertrauen. Social Engineering nutzt OSINT nicht als Nebenprodukt. Es setzt es voraus.

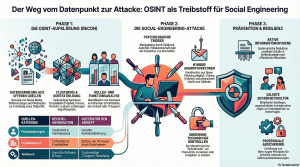

Dieser Beitrag analysiert, wie beide Mechanismen ineinandergreifen, warum das Risiko private und berufliche Kontexte gleichermaßen betrifft – und was belastbare Prävention konkret bedeutet.

Das Einzeldatum ist harmlos – die Korrelation ist der Angriff

OSINT-basierte Lagebilder entstehen nicht durch einen einzigen Datenpunkt. Sie entstehen durch Aggregation. Eine orangefarbene Straßenlaterne mit charakteristischer Biegung im Bildhintergrund lässt sich über kommunale Planungsdaten einem konkreten Stadtviertel zuordnen. Fassadenmerkmale und Fensteranordnungen ermöglichen in Verbindung mit Google Street View die Identifikation eines bestimmten Wohnblocks. Ein Haltestellenschild im Selfie verrät in Kombination mit dem Zeitstempel die morgendliche Pendelroute.

Keiner dieser Punkte ist für sich genommen ein Problem. Zusammen ergeben sie einen vollständigen Tagesablauf. Genau das ist die operative Logik von OSINT: Der Angreifer liest keinen Alltag – er liest einen Stundenplan. Und ein Stundenplan zeigt nicht nur, wann jemand wo ist. Er zeigt, wann jemand nicht da ist. Wann eine Wohnung leer steht. Wann ein Büro unbeaufsichtigt ist. Wann eine Person allein unterwegs ist.

Diese Informationslage entsteht vollständig aus öffentlichen Quellen: Social-Media-Profilen, Vereinswebsites, Standort-Stickern, öffentlichen Veranstaltungskalendern, WHOIS-Einträgen und Unternehmensverzeichnissen. Kein Hacking, keine Schadsoftware – nur systematische Auswertung dessen, was freiwillig geteilt wurde. Das Risiko liegt nicht in der Technologie. Es liegt im Verhalten.

Social Engineering ist kein Spontanangriff – es ist ein konstruiertes Vertrauensverhältnis

Sobald das OSINT-Lagebild steht, beginnt die psychologische Phase. Vertrauen im digitalen Raum entsteht nicht organisch – es wird architektiert. Social Engineering nutzt die gesammelten Informationen, um eine Identität zu simulieren, die zur Zielperson passt: gleiche Interessen, gleiche Sprache, gleiche lokale Bezüge. Wer weiß, welche Musik jemand hört, welchen Verein er unterstützt, welche Schule seine Kinder besuchen – der kann sich als Gleichgesinnter ausgeben, ohne je in Kontakt gestanden zu haben.

Die Mechaniken dahinter folgen einem erkennbaren Schema. Mirroring und Validierung schaffen künstliche Nähe: Der Angreifer spiegelt Interessen und Werte, um als vertrauenswürdig zu erscheinen. Love-Bombing – eine hohe Kontaktfrequenz kombiniert mit überschwänglicher Wertschätzung – senkt die Hemmschwelle für das Teilen sensibler Informationen. Und die Aufforderung zur Geheimhaltung schneidet externe Korrektive gezielt ab: Freunde, Familie, Kollegen werden systematisch aus dem Kommunikationskreis ausgesperrt.

Entscheidend: Diese Muster sind skalierbar. Ein professioneller Social Engineer setzt identische Skripte parallel auf mehrere Zielpersonen an. Was das Opfer als einzigartige, persönliche Verbindung erlebt, ist in Wahrheit ein Template – erprobt, optimiert, wiederholbar. Die vermeintliche Seelenverwandtschaft ist eine Konstruktion auf OSINT-Basis.

Der wichtigste Frühwarnindikator ist die Informationsasymmetrie: Wenn ein Gegenüber Details kennt, die er eigentlich nicht kennen kann – oder Details preisgibt, die zeitlich inkonsistent sind – ist das kein Zufall. Es ist ein Warnzeichen. Ein Angreifer, der beiläufig die Farbe Ihrer Schuhe von vor sechs Wochen kommentiert, als würde er sie gerade sehen, hat sein Wissen aus einem älteren Foto. Diese Inkonsistenz ist das rote Warnlicht: Verhalten, das nicht zur Realität passt.

Jugendliche und Schutzbefohlene: Grooming folgt einer klinischen Logik

Das Gefährdungspotenzial von OSINT-gestütztem Social Engineering trifft Jugendliche mit besonderer Wucht – nicht weil sie unvorsichtig wären, sondern weil ihr Entwicklungsstand spezifische Angriffsflächen bietet. Das Bedürfnis nach Anerkennung, nach Zugehörigkeit, nach einer Person, die versteht – das sind keine Schwächen. Es sind normale psychologische Entwicklungsziele. Und sie werden gezielt ausgenutzt.

Ein professioneller Angreifer führt vor dem ersten Kontakt eine Bedarfsanalyse durch: Wo sind die emotionalen Lücken? Eine Mutter im Schichtdienst, ein Vater der selten zuhause ist, eine Peergroup die Druck macht – all das ist aus öffentlichen Profilen und Posting-Mustern rekonstruierbar. Der Angreifer füllt dieses Vakuum: konstante Präsenz, unbedingte Akzeptanz, keine Urteile. Er positioniert sich als die einzige Person, die wirklich versteht.

Die Eskalation läuft schrittweise. Der Übergang von harmlosen Inhalten zu nicht-öffentlichen Informationen wird als Vertrauensbeweis gerahmt. Wenn das Opfer die Manipulation erkennt, ist die Geheimhaltungs-Architektur bereits errichtet: Scham, Angst vor dem Urteil der Eltern, das Gefühl von Mitschuld verhindern den Rückweg zu Vertrauenspersonen. Der Täter hat eine Isolation produziert, ohne je physisch präsent gewesen zu sein.

Aus Sicherheitsperspektive ist das ein vollständig dokumentierbarer Angriffsvektor – mit erkennbaren Phasen, erkennbaren Mustern und erkennbaren Interventionspunkten. Prävention setzt voraus, diese Muster zu kennen – nicht die Technologie zu fürchten.

Corporate OSINT: Dieselben Pfade, andere Konsequenzen

Was für eine Privatperson ein gefährliches Vertrauensverhältnis erzeugt, ist im Unternehmenskontext ein Angriffsvektor auf die gesamte Sicherheitsarchitektur. Spear-Phishing und Pretexting nutzen exakt dieselben OSINT-Quellen. Der Unterschied liegt im Ziel.

Ein Firmenlogo auf dem Hoodie einer Mitarbeiterin im Homeoffice-Hintergrund identifiziert den Arbeitgeber für eine gezielte Phishing-Kampagne. Ein Standup-Dokument, das im Videocall-Hintergrund sichtbar ist, liefert interne Projektbezeichnungen. Die Erwähnung eines Kollegen auf LinkedIn ermöglicht den Aufbau eines Fake-Profils, das Vertrauen innerhalb der Corporate Hierarchy erschleicht. Alle diese Informationsfragmente sind aus öffentlichen Quellen zugänglich – oder aus dem, was Mitarbeitende als privat betrachten, obwohl es öffentlich einsehbar ist.

Die kritische Erkenntnis für Unternehmen: Wenn Mitarbeitende durch Social Engineering dazu gebracht werden, Informationen intern geheim zu halten – gegenüber dem CISO, der IT, dem Compliance-Beauftragten – wird die Sicherheitsarchitektur von innen ausgehebelt. Der menschliche Faktor ist keine Ergänzung zum technischen Schutz. Er ist dessen häufigste Schwachstelle. Eine Firewall, die kein Angreifer überwindet, ist nutzlos gegen eine Mitarbeiterin, die glaubt, einem Kollegen zu helfen.

Für Organisationen, die unter NIS2 fallen oder die KRITIS-Infrastrukturen betreiben, ist OSINT-Resilienz kein optionaler Baustein. Sie ist Teil der Anforderung an die Risikobehandlung nach Artikel 21 NIS2-Richtlinie – explizit unter dem Aspekt des Human Factor. Hinweis: Das nationale Umsetzungsgesetz (NIS2UmsuCG) befindet sich in Deutschland noch im Gesetzgebungsverfahren; die europäische Richtlinie ist jedoch bereits bindend.

Aus der Praxis

Ein mittelständischer Logistikdienstleister (ca. 380 Mitarbeitende, NRW) bat um Überprüfung seiner IT-Sicherheitsschulungen nach einem internen Vorfall: Ein Mitarbeitender hatte auf eine Phishing-Mail geantwortet, die vermeintlich von einem Kollegen aus der IT kam. Im Rahmen der Überprüfung stellte sich heraus, dass der Angreifer das vollständige Organigramm der IT-Abteilung aus LinkedIn-Profilen und dem Unternehmensimpressum rekonstruiert hatte – inklusive der Namen, Zuständigkeiten und Urlaubsvertretungen. Die E-Mail enthielt drei korrekte interne Fachbegriffe, die aus einem öffentlichen Karriereprofil des Mitarbeitenden stammten. Der Angriff wurde nicht durch technische Systeme erkannt, sondern rückwirkend durch den Mitarbeitenden selbst gemeldet – zwei Wochen nach dem Vorfall. Die Maßnahmenempfehlung umfasste neben technischen Anpassungen ein strukturiertes OSINT-Awareness-Training mit konkreten Beispielen aus dem eigenen Unternehmensprofil – keine generischen Schulungsfolien, sondern eine Analyse der eigenen digitalen Spur.

Prävention: Digitale Souveränität ist kein technisches Problem

Belastbare Prävention gegen OSINT-gestütztes Social Engineering beginnt nicht mit Software. Sie beginnt mit der Kenntnis der eigenen digitalen Signatur. Wer wissen will, was ein Angreifer über ihn herausfinden kann, sollte eine einfache Übung machen: Eine Suchmaschine, der eigene Name, ein Blick auf alle öffentlichen Profile, Fotos, Metadaten und Hintergründe. Für die meisten Menschen ist das Ergebnis überraschend vollständig.

Konkrete Maßnahmen lassen sich in vier Bereichen strukturieren. Erstens: Metadaten und Hintergründe vor dem Posten prüfen – Standortinformationen, sichtbare Dokumente, erkennbare Infrastruktur. Zweitens: Sichtbarkeitseinstellungen auf allen Plattformen auf private oder eingeschränkte Reichweite setzen. Drittens: Neue Kontakte auf Pretexting-Muster prüfen – Accounts ohne Geschichte, gespiegelte Interessen, ungewöhnlich schnelle Nähe sind keine Zufälle. Viertens: Bei Unbehagen sofort dokumentieren und den Kontakt beenden. Das ist kein Überreagieren. Es ist das legitime Bauchgefühl als Sicherheitsprotokoll.

Für Unternehmen gilt zusätzlich: Die eigene digitale Spur ist nicht nur die der IT-Abteilung. Es ist die Summe aller Mitarbeitenden-Profile, aller Veranstaltungsankündigungen, aller Pressemitteilungen, aller Stellenausschreibungen. Eine vollständige Organigramm-Rekonstruktion ist heute aus öffentlichen Quellen möglich, ohne je die Unternehmenswebsite aufgerufen zu haben. OSINT-Resilienz bedeutet, diese Sichtbarkeit zu kennen und bewusst zu steuern. Eine externe OSINT-Analyse des eigenen Unternehmens ist dabei oft die wirkungsvollste erste Maßnahme – weil sie zeigt, was ein Angreifer tatsächlich sieht.

Fazit

OSINT und Social Engineering sind keine Zukunftsbedrohung. Sie sind operative Realität – für Privatpersonen, für Unternehmen, für Organisationen unter regulatorischem Druck. Das Gefährliche daran ist nicht die technische Komplexität, sondern die strukturelle Unterschätzung: Wer glaubt, nur die großen Plattformen oder die bekannten Unternehmen seien Ziele, unterschätzt die Logik des Angreifers. Ein präzises Lagebild ist billiger und schneller zu erstellen als je zuvor.

Wer die Kontrolle über seine eigene digitale Spur nicht aktiv steuert, überlässt sie anderen. Prävention beginnt mit dieser Erkenntnis – und mit der Bereitschaft, das eigene Verhalten zu reflektieren, bevor ein Angriff dazu zwingt. Digitale Souveränität ist keine technische Kategorie. Sie ist eine Haltung.

Häufige Fragen

Was genau versteht man unter OSINT?

OSINT steht für Open Source Intelligence – die systematische Sammlung und Auswertung von Informationen aus öffentlich zugänglichen Quellen. Dazu gehören Social-Media-Profile, Unternehmenswebsites, Stellenausschreibungen, WHOIS-Einträge, Pressemitteilungen, Geodaten und viele weitere Quellen. Der entscheidende Punkt: OSINT ist kein Hacking. Es nutzt ausschließlich Informationen, die freiwillig oder unbemerkt öffentlich zugänglich gemacht wurden. Professionelle Angreifer, aber auch Nachrichtendienste, Journalisten und Sicherheitsbeauftragte nutzen OSINT systematisch.

Wie erkenne ich, ob ich Ziel eines Social-Engineering-Angriffs bin?

Der zuverlässigste Indikator ist Informationsasymmetrie: Wenn eine Person Details kennt, die sie eigentlich nicht wissen kann – oder Details preisgibt, die zeitlich inkonsistent sind – ist das ein konkretes Warnsignal. Weitere Muster sind ungewöhnlich schnelle Nähe, gespiegelte Interessen ohne erkennbare gemeinsame Geschichte, Bitten um Geheimhaltung, exzessive Wertschätzung in kurzer Zeit und Kontakte, die keine überprüfbare digitale Geschichte haben. Bauchgefühl ist ein legitimes Sicherheitsprotokoll – es sollte nicht überredet, sondern dokumentiert werden.

Betrifft OSINT-gestütztes Social Engineering wirklich normale Unternehmen oder nur Konzerne?

Das ist eine der häufigsten Fehleinschätzungen. Mittelständische Unternehmen sind oft attraktivere Ziele als Konzerne – weil ihre Sicherheitsarchitektur weniger ausgereift ist, aber ihre Daten, Kontakte und Zugänge für Angreifer dennoch wertvoll sind. Spear-Phishing-Kampagnen nutzen OSINT heute vollständig automatisiert. Der Aufwand für einen personalisierten Angriff auf ein 50-Personen-Unternehmen ist nicht wesentlich höher als für einen generischen Angriff. Die Frage ist nicht, ob ein Unternehmen relevant genug ist. Die Frage ist, wie sichtbar es ist.

Was können Unternehmen konkret tun, um ihre OSINT-Angriffsfläche zu reduzieren?

Der erste Schritt ist eine Bestandsaufnahme der eigenen digitalen Sichtbarkeit: Was ist über das Unternehmen, seine Struktur, seine Mitarbeitenden und seine Prozesse öffentlich auffindbar? Stellenausschreibungen verraten interne Technologien. LinkedIn-Profile rekonstruieren Organigramme. Pressemitteilungen zeigen strategische Vorhaben. Darauf aufbauend lassen sich Sichtbarkeit bewusst steuern, Mitarbeitende konkret sensibilisieren und Prozesse für die Meldung verdächtiger Kontaktaufnahmen etablieren. Eine externe OSINT-Analyse des eigenen Unternehmens ist dabei oft die wirkungsvollste Maßnahme – weil sie zeigt, was ein Angreifer tatsächlich sieht.

Gibt es regulatorische Verpflichtungen zu OSINT-Resilienz und Social-Engineering-Prävention?

Direkte Verpflichtungen sind themenspezifisch formuliert, aber der regulatorische Rahmen ist eindeutig. Die NIS2-Richtlinie verlangt in Artikel 21 eine umfassende Risikobehandlung, die explizit den menschlichen Faktor einschließt. Unternehmen, die unter NIS2 fallen, müssen Maßnahmen zur Schulung und Sensibilisierung von Mitarbeitenden nachweisen können. Das BSI formuliert analoge Anforderungen im IT-Grundschutz. Organisationen, die KRITIS-Infrastrukturen betreiben, haben darüber hinaus erweiterte Meldepflichten bei Sicherheitsvorfällen, die auch Social-Engineering-Vorfälle umfassen können.

Wie schütze ich Kinder und Jugendliche konkret vor OSINT-gestütztem Grooming?

Prävention beginnt nicht mit Verboten, sondern mit dem Verständnis für die Mechanismen. Jugendliche, die wissen, wie Grooming-Prozesse strukturiert sind – welche Muster eingesetzt werden, was die Aufforderung zur Geheimhaltung bedeutet, warum überschwängliche Bestätigung von Unbekannten ein Warnsignal ist – sind deutlich resilienter als jene, die nur eine Liste von Verhaltensregeln kennen. Praktisch bedeutet das: gemeinsames Durchgehen der eigenen Profile, Gespräche über konkrete Situationen statt abstrakter Warnungen, und die explizite Botschaft, dass der Gang zu Vertrauenspersonen immer die richtige Entscheidung ist – unabhängig davon, was vorher passiert ist.

Sicherheitsberatung ohne Schubladen

OSINT-Gefährdungslagen, Social-Engineering-Risiken und der menschliche Faktor in Ihrer Sicherheitsarchitektur lassen sich konkret bewerten – herstellerunabhängig, auf Basis Ihrer realen Situation. Sprechen Sie mich an: jw-safety-security.de/kontakt

Dieser Artikel wurde durch den Einsatz von KI-gestützten Tools optimiert, um Ihnen die bestmögliche Qualität zu bieten. Alle Inhalte werden sorgfältig geprüft und finalisiert. Mehr über meinen verantwortungsvollen Umgang mit KI und Datenschutz erfahren Sie auf meiner Seite zur Arbeitsweise.