Systematik der integrierten Sicherheitsarchitektur: Ein schichtenbasiertes Publikations- und Beratungsmodell

Einleitung: Der Paradigmenwechsel in der Beurteilung von Bedrohungslagen

Die Architektur moderner Sicherheitssysteme in Unternehmen, kritischen Infrastrukturen und zivilen Sektoren durchläuft gegenwärtig eine fundamentale Transformation. Historisch betrachtet operierten die Kerndisziplinen der betrieblichen Gefahrenabwehr in strikt voneinander getrennten organisatorischen und intellektuellen Silos. Die Arbeitssicherheit (Safety) konzentrierte sich auf den Schutz des Individuums vor maschinellen oder prozessualen Gefahren, der physische Objektschutz (Security) fokussierte sich auf die Abwehr externer Eindringlinge, und die IT-Sicherheit wurde als rein technologische Disziplin der Netzwerkadministration verstanden. Diese isolierte Betrachtungsweise erweist sich angesichts der wachsenden Komplexität asymmetrischer Bedrohungen, kaskadierender Infrastrukturausfälle und hybrider Angriffsvektoren als nicht mehr tragfähig.

Das vorliegende Publikations- und Beratungsportfolio der Marke JW Safety & Security, publiziert unter dem Klarnamen Jörg Weidemann sowie spezifischen Pseudonymen, adressiert dieses strukturelle Defizit durch eine streng systematische, interdisziplinäre Verzahnung. Die zentrale Prämisse dieses literarischen und konzeptionellen Ökosystems lautet: Es existiert keine Arbeitssicherheit (Safety) ohne einen adäquaten physischen und digitalen Objektschutz (Security) – und umgekehrt.

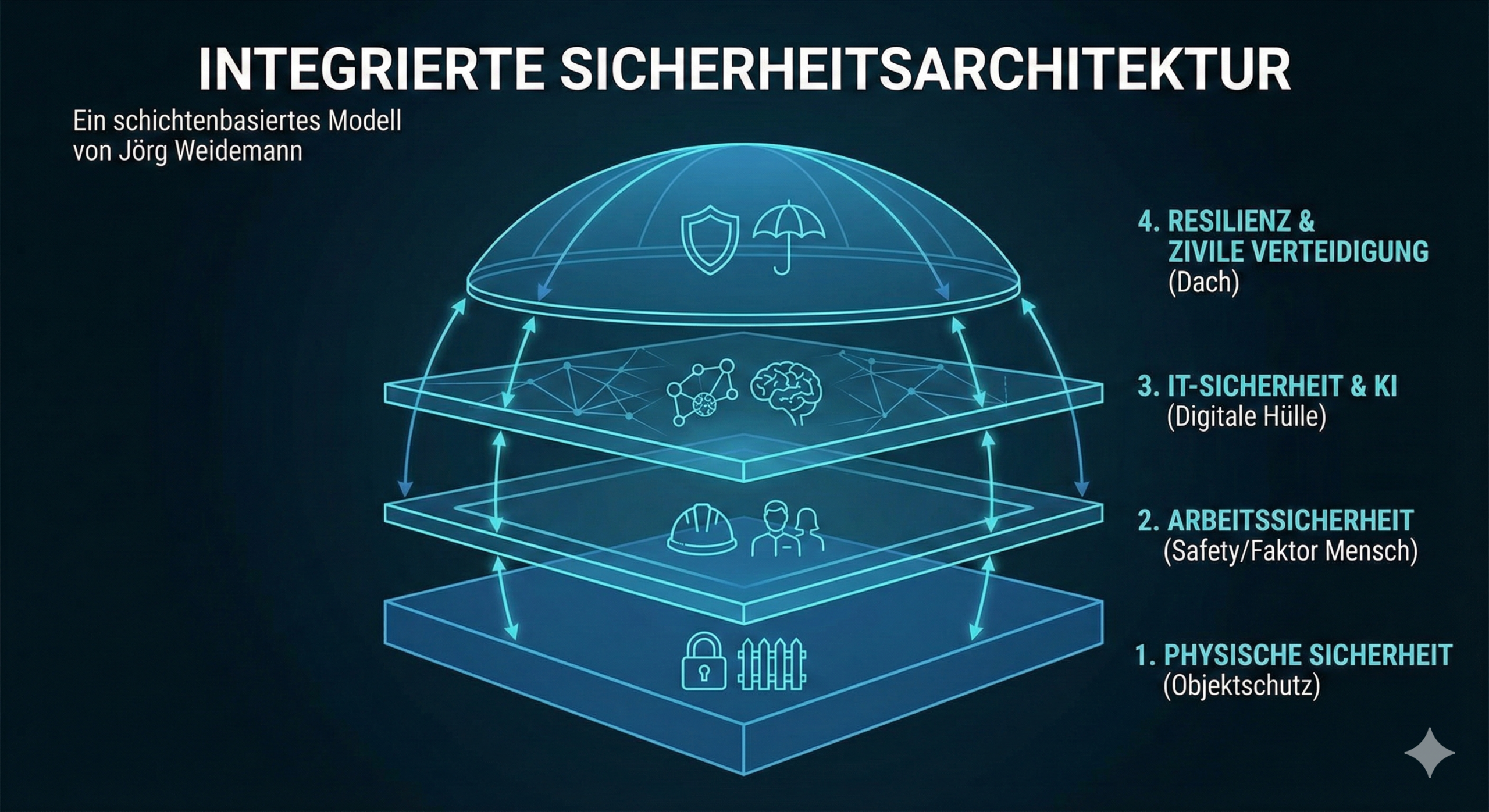

Um die publizistische Bandbreite von hochspezialisierten Fachbüchern über fiktionale Narrative bis hin zu edukativen Werken für Heranwachsende analytisch zu strukturieren, bietet sich das in der Objektsicherheit etablierte „Schalprinzip“ oder „Zwiebelprinzip“ an. Dieses Modell ordnet Schutzmaßnahmen in konzentrischen Ringen an, die von der äußeren Peripherie bis zum innersten, kritischen Kern reichen. Übertragen auf das vorliegende Literaturportfolio ergibt sich eine stringente Taxonomie: Die Werke ergänzen sich konsequent von außen (makrostrukturelle, gesellschaftliche Rahmenbedingungen und zivile Verteidigung) nach innen (interne Prozesse, Loss Prevention, psychologische Resilienz und Unternehmenskultur).

Gleichzeitig folgt die strategische Ausrichtung dieser Publikationen und der damit verknüpften Beratungsdienstleistungen einer klaren ökonomischen und psychologischen Überzeugungslogik. Dieser Bericht analysiert im Folgenden detailliert, wie sich die einzelnen literarischen Bausteine zu einer kohärenten, lückenlosen Sicherheitsarchitektur zusammenfügen, welche methodischen Frameworks Anwendung finden und wie narrative Formate genutzt werden, um operative Exzellenz und kulturellen Wandel zu erzielen.

Strategische Markenarchitektur und die Logik der Mandantenführung

Bevor die inhaltliche Schichtung der Werke nach dem Zwiebelprinzip detailliert aufgeschlüsselt wird, ist es unerlässlich, die funktionale und ökonomische Architektur der Dachmarke zu analysieren. Die Fachliteratur dient nicht als isolierter Selbstzweck der reinen Wissensvermittlung, sondern ist tief in einer präzise definierten Beratungs- und Kommunikationsstrategie verwurzelt, die das Ziel verfolgt, Resilienz systematisch in Organisationen zu implementieren.

Der Einstieg in komplexe, integrierte Sicherheitsstrukturen scheitert in der Unternehmenspraxis häufig an der mangelnden Greifbarkeit abstrakter Risiken sowie an den initialen Kostenhürden umfassender Risikoanalysen. Hier nutzt das Konzept die Arbeitssicherheit als strategischen Türöffner. Gefährdungsbeurteilungen und Mitarbeiterunterweisungen stellen gesetzlich vorgeschriebene Pflichtaufgaben dar, die primär durch das Arbeitssicherheitsgesetz (ASiG) und diverse Verordnungen determiniert sind. Da hierfür eine unmittelbare rechtliche Handlungsnotwendigkeit auf Seiten der Geschäftsführung besteht, bildet dieser Bereich den plausibelsten und pragmatischsten Startpunkt für eine professionelle Zusammenarbeit.

Sobald die operative Basis gesichert und das Vertrauen etabliert ist – beispielsweise durch die Übernahme der Rolle als virtuelle Fachkraft für Arbeitssicherheit (SiFa) –, erfolgt die systematische Überleitung in den eigentlichen fachlichen Schwerpunkt des Portfolios. Dieser Schwerpunkt liegt auf dem hochkomplexen Objektschutz und der Erstellung belastbarer, gerichtsfester Sicherheitsgutachten. Dieser Bereich wird bewusst als Premium-Leistung positioniert, da er nicht nur die höchste fachliche Relevanz aufweist, sondern auch das zentrale Alleinstellungsmerkmal gegenüber reinen, traditionellen Arbeitssicherheits-Dienstleistern darstellt. Den finalen logischen Schritt dieser Expansion bildet die Integration der IT- und KI-Sicherheit, wodurch der physische Schutz um die zwingend erforderliche digitale Flanke erweitert wird.

Die Fachbücher begleiten diesen strategischen Trichter („Funnel“) exakt und liefern für jede Phase der Mandantenbeziehung das theoretische und methodische Fundament.

| Strategische Phase | Funktion im Geschäftsmodell | Primärer Fokus | Methodischer Ansatz |

|---|---|---|---|

| 1. Strategischer Einstieg | Türöffner, Erfüllung von Pflichtaufgaben | Arbeitssicherheit (Safety) | Gefährdungsbeurteilungen, STOP-Prinzip, Unterweisungen nach ASiG |

| 2. Premium-Leistung | Fachlicher Schwerpunkt, Alleinstellungsmerkmal | Objektschutz (Security) & Gutachten | Systematische Objektbegehung, Schalprinzip, Schwachstellenanalyse |

| 3. Strategische Erweiterung | Komplettierung der Architektur | IT- / KI-Sicherheit | IT-Grundschutz-Kompendium (BSI), ISMS, Post-Quanten-Kryptografie |

Das Schalprinzip als ordnendes Paradigma: Von der Peripherie zum Kern

Das „Schalprinzip“ (auch Zwiebelprinzip) ist eine bewährte Methodik der Objektsicherheit, bei der kritische Werte durch mehrere, voneinander unabhängige Barrieren geschützt werden. Ein Angreifer oder ein Schadereignis muss demnach verschiedene physische, technische und organisatorische Schichten überwinden, um an den Kern zu gelangen. Wendet man dieses räumliche Prinzip als intellektuelle Taxonomie auf die Fachpublikationen von Jörg Weidemann an, entsteht eine äußerst stringente Leselogik, die sich von globalen, staatlichen Rahmenbedingungen bis tief in die Psyche des individuellen Mitarbeiters vorarbeitet.

Diese Strukturierung belegt, dass die einzelnen Bücher keine redundanten Überschneidungen aufweisen, sondern passgenau die Schnittstellen zwischen den jeweiligen Sicherheitsschichten definieren und schließen.

Die Makroebene: Globale Schocks und zivile Verteidigung (Der äußere Ring)

Der äußerste Ring der Sicherheitsbetrachtung umfasst die Schnittstellen zwischen staatlicher Infrastruktur, globalen Bedrohungen und ziviler Vorbereitung. Auf dieser Schicht entzieht sich die primäre Bedrohung oft der direkten Kontrolle eines einzelnen Unternehmens oder Individuums, weshalb der Fokus auf Resilienz und Bewältigungskapazitäten liegen muss.

Das Referenzwerk für diesen äußeren Ring ist die Publikation Zivile Verteidigung - Resilienz in Krisenzeiten systematisch aufbauen. Dieses Fachbuch adressiert die eklatante und historisch gewachsene Lücke zwischen dem staatlichen Zivilschutz, der kommunalen Gefahrenabwehr und dem spezifischen betrieblichen Kontinuitätsmanagement. Es postuliert, dass Unternehmenssicherheit isoliert betrachtet wertlos ist, wenn die umgebende kritische Infrastruktur (KRITIS) kollabiert.

Methodisch stützt sich das Werk auf strategische Fundamente wie das Zivilschutzkonzept (KZV) des Bundes aus dem Jahr 2016. Es analysiert Referenzszenarien von nationaler Tragweite, darunter flächendeckende, langanhaltende Stromausfälle (Blackouts) oder koordinierte, physisch-digitale Angriffe auf Anlagen der chemischen Industrie. Ein zentraler analytischer Schwerpunkt liegt auf der Identifikation von kaskadierenden Effekten – Situationen, in denen der Ausfall eines Primärsystems zwangsläufig zum Zusammenbruch sekundärer und tertiärer Systeme führt.

Darüber hinaus integriert dieses Buch hochtechnologische, externe Bedrohungsvektoren, die das Potenzial haben, gesellschaftliche und wirtschaftliche Stabilität zu erodieren. Dazu gehört der Missbrauch Künstlicher Intelligenz (KI) in Form von autonomen, adaptiven Cyberangriffen, der automatisierte Einsatz von Deepfakes zur Manipulation von Märkten oder zur Desinformation, sowie die heraufziehende Gefahr durch Quantencomputer. Das Buch argumentiert für die zwingende Notwendigkeit, frühzeitig auf Post-Quanten-Kryptografie (wie den Standard CRYSTALS-Kyber) zu migrieren.

Die physische Peripherie: Objektschutz und Gebäudehülle (Die erste Verteidigungslinie)

Sobald der Fokus vom gesellschaftlichen Makrokosmos auf das spezifische Unternehmensgelände verengt wird, greift die zweite Schicht des Zwiebelprinzips: Die physische Begrenzung und der dedizierte Schutz von Liegenschaften. Dies ist exakt der Bereich, der strategisch als Premium-Leistung der Dachmarke definiert ist.

Das präzisierende Fachbuch für diese Ebene trägt den Titel Objektsicherheit – Von der Analyse zum Sicherheitskonzept. Es liefert einen hochstrukturierten Praxisleitfaden für Sicherheitsverantwortliche, Berater und Betreiber sicherheitsrelevanter Objekte. Das Werk überträgt das Schalprinzip in eine methodisch nachvollziehbare, modulare Objektbegehung (Systematic Object Inspection).

Die erste Barriere in dieser Schicht bildet der Außenbereich und der Perimeter, welcher als erste Verteidigungslinie definiert wird. Hier erfolgt die gutachterliche Bewertung von Grundstücksgrenzen, der Topografie, von Zufahrtswegen, vegetativen Sichtblockaden, Perimeterschutzsystemen sowie von Beleuchtungs- und Videosurveillance-Konzepten.

Die nächste Stufe innerhalb dieser Schicht fokussiert sich auf die Gebäudehülle, welche die nächste physische Barriere darstellt. Analysiert werden hier Widerstandsklassen (RC) von Türen und Fenstern, die Verwundbarkeit von Dachflächen und Kellerzugängen sowie die Integration von Einbruchmeldeanlagen (EMA).

Schließlich dringt das Werk in die inneren kritischen Zonen vor, in denen die Bewertung der Zonierung und die Definition spezifischer Schutzbereiche erfolgt. Durch diese Systematik bildet das Buch das intellektuelle Fundament für die Erstellung professioneller Sicherheitsgutachten.

Der operative Kern: Loss Prevention und die Beherrschung von Insider-Risiken

Innerhalb des physisch gesicherten Objekts, jenseits robuster Perimetersysteme und starker Gebäudehüllen, verlaufen die komplexen operativen Prozesse eines Unternehmens. Auf dieser dritten Schicht lauern Gefahren nicht primär durch externe Angreifer, sondern durch systemische Schwächen, unklare organisatorische Schnittstellen und sogenannte Insider-Risiken.

Hier greift das Fachbuch Loss Prevention Management und das Insider-Risiko. Es rückt entschieden von der traditionellen, reaktiven Gefahrenabwehr ab und redefiniert Loss Prevention als integralen Treiber für operationale Exzellenz. Anstatt als bloßer Kostenfaktor betrachtet zu werden, wird das Management von Verlusten als Investitionsmotor positioniert. Um dies messbar zu machen, bedient sich das Werk industrieller Kennzahlen, insbesondere der Overall Equipment Effectiveness (OEE).

Die bahnbrechende Erkenntnis dieses Buches liegt in der psychologischen und systemischen Neubewertung des Insider-Risikos. In modernen Umgebungen entstehen „Unsichtbare Verluste im Tagesbetrieb“ in den Grauzonen der Organisation. Diese resultieren aus unklaren Verantwortlichkeiten, pragmatischen Abkürzungen von Mitarbeitern unter Zeitdruck und fehlender Transparenz.

Um dieses Risiko zu minimieren, liefert das Buch einen strukturierten 4-Phasen-Blueprint zur Implementierung (Risikoanalyse, Governance, Rollout, Monitoring), ergänzt durch ein hochgradig anwendungsorientiertes Arbeitsbuch mit standardisierten Formularen für den Arbeitsalltag.

Der menschliche Nukleus: Präventionskultur und Arbeitssicherheit (Die Verhaltensebene)

Im absoluten Zentrum des Zwiebelprinzips steht der Mensch. Mitarbeiter sind in jeder Organisation einerseits die größten Risikoträger, andererseits aber vor allem die wichtigsten Experten für die Sicherheit an ihren eigenen Arbeitsplätzen. Diese innerste Schicht entspricht dem pragmatischen Einstiegsprodukt der Markenarchitektur: der Arbeitssicherheit.

Das Buch Arbeitssicherheit: Von der Analyse zur gelebten Präventionskultur adressiert diesen Nukleus. Es markiert den zwingenden kulturellen Wandel von einer reaktiven Überwachung hin zu einer proaktiven Sicherheitskultur. Das fachliche Fundament bildet die gesetzlich geforderte Gefährdungsbeurteilung, unterstützt durch das STOP-Prinzip (Substitution, Technische, Organisatorische, Personenbezogene Maßnahmen).

Über die reinen Compliance-Anforderungen hinaus liegt der Schwerpunkt des Werkes auf der Psychologie und dem Faktor Mensch („Sicherheit als Beziehung“). Es führt das Konzept der psychologischen Sicherheit ein, wertet Beinaheunfälle („Near Misses“) als entscheidende Frühwarnindikatoren um und fokussiert bei Zwischenfällen auf die Ursachenanalyse (Root-Cause Analysis) statt auf Schuldzuweisung.

Die horizontale Integration: Systemisches Management und IT-Grundschutz

Während das Schalprinzip die Bedrohungslandschaft vertikal von außen nach innen strukturiert, bedarf es zwingend einer horizontalen Klammer, die alle Schichten miteinander vernetzt. Ein isolierter Perimeterschutz ist wirkungslos, wenn elektronische Zutrittskontrollsysteme über ein kompromittiertes IT-Netzwerk manipuliert werden können.

Das Hauptwerk Ganzheitliches Sicherheitsmanagement. Vom Konzept zur Praxis fungiert als genau diese übergreifende Klammer. Es bricht die gefährlichen Silos zwischen Safety, Security und IT-Sicherheit konsequent auf und spannt ein interdisziplinäres Netzwerk aus sieben spezifischen Managementdimensionen auf (Physische, IT-, Arbeits-, Umwelt-, Finanzielle, Lieferketten- und Reputationssicherheit).

Im Bereich der digitalen Resilienz stützt sich die Literatur konsequent auf das IT-Grundschutz-Kompendium des BSI. Dieses Instrumentarium wird als Methodik genutzt, um Information Security Management Systeme (ISMS) aufzubauen und sicherzustellen, dass physische Barrieren massiv gegen Cyber-Einflüsse immunisiert werden.

| Schicht im Zwiebelmodell | Analytischer Fokus | Primäres Werk / Publikation |

|---|---|---|

| 1. Makroebene | Externe Schocks, Infrastruktur | Zivile Verteidigung - Resilienz in Krisenzeiten |

| 2. Peripherie | Liegenschaften, Gebäudehülle | Objektsicherheit - Analyse zum Sicherheitskonzept |

| 3. Prozesse | Wertefluss, Schnittstellen | Loss Prevention Management / Insider-Risiko |

| 4. Nukleus | Individuelles Verhalten, Psyche | Arbeitssicherheit - Gelebte Präventionskultur |

| Integration | Schnittstellenmanagement | Ganzheitliches Sicherheitsmanagement |

Kulturelle Immunisierung Teil I: Frühkindliche Risikokompetenz durch edukative Narrative

Die Vermittlung von Sicherheitskonzepten stößt über reine Fachbücher oft an Grenzen. Fachliteratur formt Prozesse, aber Kultur formt das Verhalten, wenn niemand zusieht. Die Markenarchitektur löst diese Herausforderung durch narrative Säulen.

Die Buchreihe „JW Sicherheitsgeschichten“ übersetzt reale, komplexe Gefahren in altersgerechte Situationen für Kinder und Jugendliche. Werke wie Timo Tüftler und das Geheimnis der Fremden oder Emma und der geheime Passwort-Schatz: Sicherheit im Internet fungieren als didaktische Brücke. Ein Kind, das durch Emmas Abenteuer die logischen Mechanismen hinter der Digitalisierung verinnerlicht hat, entwickelt sich organisch zu einem resilienten Mitarbeiter von morgen. Es handelt sich um die präventive Immunisierung gegen Phishing und Social Engineering.

Kulturelle Immunisierung Teil II: Fiktion als strategisches Sicherheitslabor für Führungskräfte

Die Implementierung rigider Sicherheitsarchitekturen scheitert nicht selten an der Abwehrhaltung gegenüber „trockenen“ Compliance-Themen. Das Pseudonym J.W. Secure umgeht diese Barriere virtuos, indem es hochkomplexe Sicherheitsthemen in Thriller, Kriminalromane und pointierte Satire verpackt.

Werke wie Sicherheit mit Schmunzeln oder 100% Sicherheit - Eine Illusion schlagen eine Brücke zwischen Compliance und menschlicher Fehlbarkeit. Thriller wie KI der Täuschung oder Wortgift korrespondieren direkt mit wissenschaftlich analysierten Risiken. Der Thriller fungiert somit als risikofreies „Sicherheitslabor“, um die Dringlichkeit für Entscheider emotional greifbar zu machen.

Kaskadierende Interdependenzen: Wie sich das literarische Portfolio in der Praxis ergänzt

Die Stärke dieses Modells offenbart sich an einem theoretischen Vorfall: Wenn die psychologische Sicherheit (Schicht 4) fehlt, verschweigt ein gestresster Mitarbeiter einen Beinaheunfall. Dies führt zu einer Grauzone in den Prozessen (Schicht 3). Um einen Prozess zu beschleunigen, wird pragmatisch eine Brandschutztür in der Gebäudehülle manipuliert (Schicht 2). Ein Angreifer nutzt dies, um sich Zugang zu einem IT-Terminal zu verschaffen (Horizontale Integration), was schließlich zu einem kaskadierenden KRITIS-Ausfall führt (Schicht 1).

Um diesen Kreislauf zu durchbrechen, hätte die Unternehmensführung idealerweise fiktionale Warnungen (J.W. Secure) gelesen, um Betriebsblindheit zu überwinden, und der Mitarbeiter hätte in seiner Jugend durch edukative Geschichten intakte Risikokompetenz erworben.

Dynamische Evolution: OSINT und Social Engineering aus der Praxis

Das Publikationsportfolio ist ein organisch wachsendes Ökosystem, das sich kontinuierlich aus den Erkenntnissen der Beratungspraxis speist. Reale Beratungsmandate belegen zunehmend, dass physische Barrieren virtuell ausgehebelt werden, indem Angreifer öffentlich zugängliche Informationen (OSINT) systematisch auswerten, um passgenaue Social-Engineering-Angriffe zu konstruieren.

Um diesem Paradigmenwechsel zu begegnen, wird das Modell um zwei korrespondierende Publikationen erweitert: Einerseits entsteht das Fachbuch Von der OSINT-Analyse zur Social-Engineering-Attacke, das Entscheidern methodisches Rüstzeug liefert, um Informationshygiene als Teil der Objektsicherheit zu etablieren. Andererseits wird diese Thematik für die junge Zielgruppe mit dem Band Emma im Netz adaptiert, um Heranwachsende frühzeitig gegen digitale Profilbildung und Manipulation zu sensibilisieren.

Fazit: Das synergetische Ökosystem der Sicherheitsarchitektur

Die Fach-, Lehr- und Fiktionsliteratur der Marke JW Safety & Security bildet ein hochgradig durchdachtes Ökosystem. Die Nutzung des Zwiebelprinzips erlaubt es, die Disziplinen der Sicherheitstechnik als voneinander abhängige Schichten zu begreifen.

Dass parallel zu den Fachbüchern zwei eigenständige, emotionalisierende literarische Universen aufgebaut wurden, zeugt von einem tiefen Verständnis für Change-Management. Harte Fakten und Normen verändern Systeme letztlich nur dann dauerhaft, wenn sie kulturell unterfüttert werden. Das Erzählen von Geschichten fungiert in dieser Architektur als essenzieller strategischer Katalysator, um methodische Strenge in eine belastbare betriebliche und gesellschaftliche Realität zu transformieren.

Referenzierte Quellen & Literatur (Auszug aus dem Portfolio)

- Weidemann, Jörg: Ganzheitliches Sicherheitsmanagement. Vom Konzept zur Praxis.

- Weidemann, Jörg: Objektsicherheit – Von der Analyse zum Sicherheitskonzept.

- Weidemann, Jörg: Zivile Verteidigung - Resilienz in Krisenzeiten systematisch aufbauen.

- Weidemann, Jörg: Loss Prevention Management und das Insider-Risiko.

- Weidemann, Jörg: Arbeitssicherheit: Von der Analyse zur gelebten Präventionskultur.

- Weidemann, Jörg: Von der OSINT-Analyse zur Social-Engineering-Attacke. (Entwurf)

- JW Sicherheitsgeschichten: Timo Tüftler und das Geheimnis der Fremden / Emma und der geheime Passwort-Schatz / Emma im Netz / Die Schattenseiten der Likes u.a.

- J.W. Secure (Pseudonym): Sicherheit mit Schmunzeln / 100% Sicherheit - Eine Illusion / KI der Täuschung / Wortgift u.a.

Dieser Artikel wurde durch den Einsatz von KI-gestützten Tools optimiert, um Ihnen die bestmögliche Qualität zu bieten. Alle Inhalte werden sorgfältig geprüft und finalisiert. Mehr über meinen verantwortungsvollen Umgang mit KI und Datenschutz erfahren Sie auf meiner Seite zur Arbeitsweise.